O que é o Cryptojacking e como você pode se proteger?

Cryptojacking é a nova forma de os criminosos ganharem dinheiro usando seu hardware. Um site que você tem aberto no seu navegador pode maximizar sua CPU para minar a criptomoeda, e o malware com criptografia está se tornando cada vez mais comum..

O que é o Cryptojacking??

O Cryptojacking é um ataque em que o atacante executa o software de mineração de criptografia no seu hardware sem a sua permissão. O atacante mantém a criptomoeda e a vende com lucro, e você fica preso com alto uso da CPU e uma conta de eletricidade pesada.

Enquanto o Bitcoin é a criptomoeda mais amplamente conhecida, os ataques de cryptojacking geralmente envolvem a mineração de outras criptomoedas. O Monero é particularmente comum, pois é projetado para que as pessoas possam minerá-lo em PCs comuns. O Monero também tem recursos de anonimato, o que significa que é difícil rastrear onde o invasor envia o Monero que eles localizam no hardware de suas vítimas. Monero é um "altcoin", que significa uma criptomoeda não Bitcoin.

Criptomoedas de mineração envolvem a execução de equações matemáticas complexas, que usam muita energia da CPU. Em um ataque típico de cryptojacking, o software de mineração estará maximizando a CPU do seu PC. Seu PC terá um desempenho mais lento, usará mais energia e gerará mais calor. Você pode ouvir seus fãs girando para se refrescar. Se é um laptop, sua bateria vai morrer mais rápido. Mesmo que seja um desktop, ele vai sugar mais eletricidade e aumentar sua conta de eletricidade.

O custo da eletricidade dificulta minha exploração com o seu próprio PC. Mas, com o cryptojacking, o atacante não precisa pagar a conta de eletricidade. Eles obtêm os lucros e você paga a conta.

Quais dispositivos podem ser Cryptojacked?

Qualquer dispositivo que execute software pode ser requisitado para mineração por criptografia. O atacante só tem que fazê-lo rodar software de mineração.

Os ataques de “cryptojacking” “drive-by” podem ser executados em qualquer dispositivo com um navegador - um PC com Windows, Mac, sistema Linux, Chromebook, telefone Android, iPhone ou iPad. Contanto que você tenha uma página da Web com um script de mineração incorporado aberto em seu navegador, o invasor poderá usar sua CPU para mineração. Eles perderão esse acesso assim que você fechar a guia do navegador ou sair da página.

Há também malware com criptografia, que funciona como qualquer outro malware. Se um invasor puder tirar proveito de uma falha de segurança ou induzi-lo a instalar seu malware, ele poderá executar um script de mineração como um processo em segundo plano em seu computador - seja um sistema Windows PC, Mac ou Linux. Os invasores também tentaram infiltrar mineradores de criptomoedas em aplicativos móveis - especialmente aplicativos Android.

Em teoria, seria até possível que um invasor atacasse um dispositivo smarthome com falhas de segurança e instalasse um software de mineração de criptomoeda, forçando o dispositivo a gastar seu poder computacional limitado em criptomoedas de mineração..

Criptojacking no navegador

Ataques de cryptojacking “drive-by” tornaram-se cada vez mais comuns online. As páginas da Web podem conter código JavaScript que é executado em seu navegador e, enquanto você tem essa página da Web aberta, esse código JavaScript pode ser usado em moeda dentro do navegador, maximizando a CPU. Quando você fecha a guia do navegador ou sai da página da Web, a mineração é interrompida.

O CoinHive foi o primeiro roteiro de mineração a conquistar a atenção do público, especialmente quando foi integrado ao The Pirate Bay. No entanto, existem mais scripts de mineração do que o CoinHive, e eles foram integrados em mais e mais sites.

Em alguns casos, os invasores realmente comprometem um site legítimo e, em seguida, adicionam código de mineração de criptomoeda a ele. Os invasores ganham dinheiro através da mineração quando as pessoas visitam o site comprometido. Em outros casos, os proprietários de sites adicionam os scripts de mineração de criptomoeda por conta própria e obtêm lucro.

Isso funciona em qualquer dispositivo com um navegador da web. É normalmente usado para atacar sites de desktop, já que PCs com Windows, Macs e desktops Linux têm mais recursos de hardware do que telefones. Mas, mesmo que você esteja visualizando uma página da Web no Safari em um iPhone ou Chrome em um telefone Android, a página da Web pode conter um script de mineração que é executado enquanto você está na página. Seria meu mais devagar, mas os sites poderiam fazer isso.

Como se proteger de Cryptojacking no navegador

Recomendamos a execução de um software de segurança que bloqueie automaticamente os mineiros de criptomoedas no seu navegador. Por exemplo, o Malwarebytes bloqueia automaticamente o CoinHive e outros scripts de mineração de criptomoeda, impedindo que eles sejam executados em seu navegador. O antivírus interno do Windows Defender no Windows 10 não bloqueia todos os mineiros no navegador. Verifique com sua empresa de software de segurança para ver se eles bloqueiam scripts de mineração.

Embora o software de segurança deva protegê-lo, você também pode instalar uma extensão do navegador que forneça uma “lista negra” de scripts de mineração..

Em um iPhone, iPad ou dispositivo Android, as páginas da Web que usam minas de criptomoedas devem interromper a mineração assim que você sair do aplicativo do navegador ou alterar as guias. O sistema operacional não permite que eles usem muita CPU em segundo plano.

Em um PC com Windows, Mac, sistema Linux ou Chromebook, apenas as abas abertas em segundo plano permitirão que um site use o máximo de CPU que desejar. No entanto, se você tiver um software que bloqueie esses scripts de mineração, não terá que se preocupar.

Malware Cryptojacking

O malware cryptojacking também está se tornando cada vez mais comum. Ransomware ganha dinheiro entrando em seu computador de alguma forma, mantendo seus arquivos em troca de resgate, e depois exigindo que você pague em criptomoeda para desbloqueá-los. O malware Cryptojacking pula o drama e se esconde em segundo plano, silenciosamente minerando criptomoedas no seu dispositivo e enviando-o para o invasor. Se você não notar que seu PC está lento ou que um processo está usando 100% da CPU, você nem notará o malware.

Como outros tipos de malware, um invasor tem que explorar uma vulnerabilidade ou induzi-lo a instalar o software para atacar seu PC. O Cryptojacking é apenas uma nova maneira de ganhar dinheiro depois de já terem infectado o seu PC.

As pessoas estão cada vez mais tentando infiltrar mineiros de criptomoedas em softwares de aparência legítima. O Google teve que remover aplicativos Android com mineradores criptocorrentes escondidos neles da Google Play Store, e a Apple removeu aplicativos para Mac com mineiros de criptografia da Mac App Store.

Esse tipo de malware pode infectar praticamente qualquer dispositivo - um PC com Windows, um Mac, um sistema Linux, um celular com Android, um iPhone (e a Apple), e até dispositivos vulneráveis com smarthome..

Como evitar o malware do Cryptojacking

O malware cryptojacking é como qualquer outro malware. Para proteger seus dispositivos contra ataques, instale as atualizações de segurança mais recentes. Para garantir que você não instale acidentalmente esse malware, certifique-se de instalar apenas software de fontes confiáveis.

Em um PC Windows, recomendamos a execução de um software antimalware que bloqueie mineradores de criptomoedas, como o Malwarebytes, por exemplo. O Malwarebytes também está disponível para Mac e também irá bloquear os mineradores de concorrência para Mac. Recomendamos o Malwarebytes for Mac, especialmente se você instalar software de fora da Mac App Store. Faça uma varredura com o seu software antimalware favorito se estiver preocupado com a sua infecção. E a boa notícia é que você pode executar o Malwarebytes junto com seu aplicativo antivírus regular.

Em um dispositivo Android, recomendamos que você obtenha apenas software da Google Play Store. Se você fizer o download de aplicativos de fora da Play Store, estará se arriscando a obter softwares maliciosos. Embora alguns aplicativos tenham obtido proteção do Google e roubado mineradores de criptomoeda na Google Play Store, o Google pode remover esses aplicativos maliciosos do seu dispositivo depois de encontrá-los, se necessário. Se você instalar aplicativos de fora da Play Store, o Google não poderá salvá-lo.

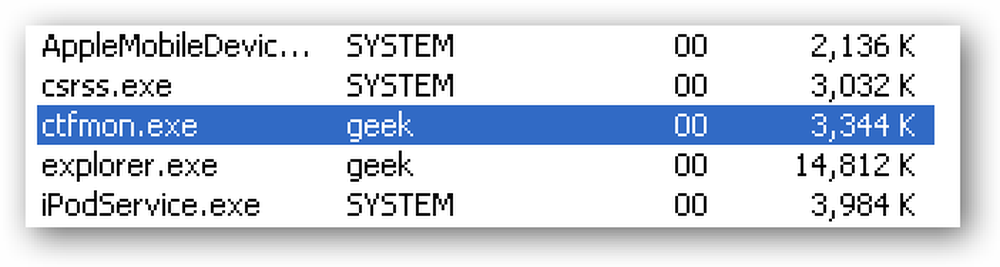

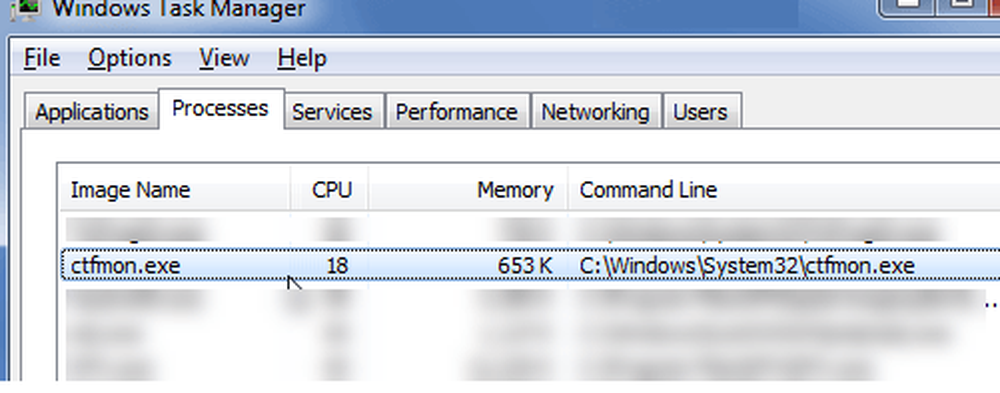

Você também pode ficar de olho no seu Gerenciador de Tarefas (no Windows) ou no Monitor de Atividades (em um Mac) se achar que seu PC ou Mac está funcionando muito lento ou quente. Procure por processos desconhecidos que estejam usando uma grande quantidade de energia da CPU e faça uma pesquisa na Web para ver se eles são legítimos. É claro que, às vezes, os processos do sistema operacional em segundo plano usam muita energia da CPU, especialmente no Windows..

Embora muitos mineradores de criptomoedas sejam gananciosos e usem todo o poder de CPU que podem, alguns scripts de mineração de criptomoeda usam “estrangulamento”. Eles podem usar apenas 50% da energia da CPU do seu computador em vez de 100%, por exemplo. Isso fará com que seu PC funcione melhor, mas também permite que o software de mineração se disfarce melhor.

Mesmo se você não estiver vendo 100% de uso da CPU, você ainda pode ter um minerador de criptomoeda em execução em uma página da Web ou em seu dispositivo.

Crédito de imagem: Visual Generation / Shutterstock.com.