O que o Hack do Dropbox pode lhe ensinar sobre o estado da segurança na Web

Na semana passada, o Dropbox estava fazendo manchetes sobre um hack que viu o endereços de e-mail e senhas de 68 milhões de contas do Dropbox comprometidas. Para qualquer usuário do Dropbox, isso é um ponto de preocupação, especialmente se você armazenar algo no Dropbox, seja pessoal ou para o trabalho..

Suas fotos, documentos, dados, etc, podem ser acessados sem o seu conhecimento usando seu endereço de e-mail e senha perdidos naquele hack específico. A boa notícia é não houve nenhum relato de algo malicioso vindo do hack do Dropbox, tão longe. No entanto, isso não significa que não há nada para se preocupar.

Sobre o hack do Dropbox

Primeiro de tudo, vamos tirar isso do caminho: o hack do Dropbox não aconteceu na semana passada. Mais de 68 milhões de endereços de email e senhas são roubados no hack, sim, mas o próprio hack aconteceu há 4 anos, em 2012.

Em vez de imaginar uma cena de hackers de Hollywood (muitos dos quais hackear terrivelmente errados), o hack passou a ser devido a erro humano.

Os hackers usaram nomes de usuário e senhas de outra violação de dados para entrar nas contas do Dropbox. Uma dessas contas pertencia a um funcionário do Dropbox, que usaram a mesma senha tanto para o site violado quanto para a conta do Dropbox.

Coincidentemente, o mesmo funcionário tinha uma pasta cheia de documentos contendo os endereços de e-mail de 68.680.741 contas do Dropbox assim como senhas hash. Jogo, jogo e jogo.

1. Dropbox não estava sozinho; LinkedIn foi similarmente hackeado

Em maio de 2016, o LinkedIn anunciou algo parecido com o hack do Dropbox da semana passada. Eles imploraram aos usuários do LinkedIn que mudassem suas senhas "como uma questão de melhor prática" depois de tomar conhecimento do roubo de um conjunto de e-mails e senhas que ocorreram - você adivinhou - em 2012..

Se você clicou nesse link no parágrafo anterior, não encontrará nenhuma menção ao tamanho da perda de dados o senso de urgência é aparente com o atualizações frequentes para essa página em particular.

O que aconteceu foi que mais de 117 milhões Contas do LinkedIn foram afetadas, embora seja possível que o número real poderia ser tão alto quanto 167 milhões.

2. Por que as senhas hackeadas ressurgem agora??

Os conjuntos de dados para o Dropbox e LinkedIn estão declaradamente sendo negociado na teia escura agora (ou eles estavam, levando até uma semana atrás).

O conjunto do LinkedIn estava inicialmente à venda por US $ 2.200, enquanto o Dropbox está sendo vendido por pouco mais de US $ 1.200 - ambos valor desses conjuntos de dados diminui quanto mais tempo eles estão lá fora, uma vez que a maioria dos usuários alterou as senhas, os conjuntos de dados têm pouco ou nenhum valor.

Mas por que agora? Quatro anos depois do hack? O mais perto que cheguei de uma resposta vem de Troy Hunt (ele é mencionado bastante neste post, e praticamente em qualquer outro lugar) que escreve muito sobre segurança cibernética. Eu vou apenas citar o que ele tem a dizer:

Inevitavelmente há um catalisador, mas pode ser muitas coisas diferentes; o atacante finalmente decidindo monetizá-lo, eles mesmos sendo alvo e perdendo os dados ou, em última instância, trocando-os por algo de valor.

3. Hacks e despejos de dados acontecem mais frequentemente do que todo mundo se importa em admitir

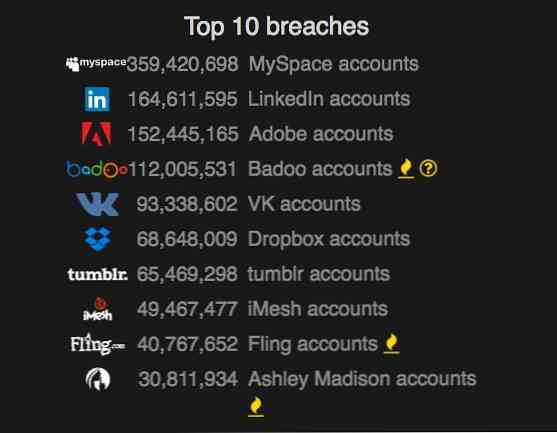

Enquanto lia sobre esse hack do Dropbox, me deparei com este diretório de banco de dados, Vigilante.pw, um site que apresenta informações sobre violações de dados. No momento em que este documento foi escrito, o banco de dados completo contém informações de 1470 violações, 2 bilhões de contas comprometidas.

O maior do lote é o hack do Myspace em 2013. Esse hack afetou mais de 350 milhões de contas.

No mesmo diretório, os 68 milhões de entradas do Dropbox são o nono maior da história de dados conhecidos, até agora; O LinkedIn é o quinto maior, embora, se o número fosse corrigido para 167 milhões, isso tornaria o segundo maior despejo de dados no diretório.

(Observe que as datas dos despejos de dados para o Dropbox e o LinkedIn estão listadas como 2012, em vez de 2016.)

No entanto, não vale a pena nada que o infame Ashley Madison hackear, assim como o jogo Rockyou hack foi não incluído no diretório. Então, o que está realmente acontecendo lá fora é maior do que você vê no site.

O hasibeenpwned.com também é outra fonte que você pode usar para gravidade de hacks e despejos de dados que estão afetando serviços e ferramentas on-line.

O site é dirigido por Troy Hunt, um especialista em segurança que escreve regularmente sobre violações de dados e questões de segurança, incluindo sobre este recente ataque ao Dropbox. Nota: o site também vem com uma ferramenta de notificação gratuita que irá alertá-lo se algum dos seus e-mails tiver sido comprometido.

Você poderá encontrar uma lista de sites penhorados, cujos dados foram consolidados no site. Aqui está sua lista das 10 principais brechas (olhe todos esses números). Encontre a lista completa aqui.

Ainda comigo? Fica muito pior.

4. Com cada violação de dados, os hackers ficam melhores em quebrar senhas

Este post em Ars Technica por Jeremi Gosney, um cracker de senha profissional vale a pena ser lido. O curto é que quanto mais violações de dados ocorrem, mais fácil fica para os hackers violarem futuro senhas.

O hack RockYou aconteceu em 2009: 32 milhões de senhas em texto puro vazaram e crackers de senha deram uma olhada em como os usuários criam e usam senhas.

Esse foi o hack que mostrou a prova de Quão pouco pensamos em dar para selecionar nossas senhas por exemplo. 123456, eu te amo, Senha. Mas mais importante:

A violação do RockYou revolucionou a quebra de senhas.

Obtendo 32 milhões de senhas não-pesquisadas, sem saltos e sem proteção aumentou o jogo para crackers de senha profissional porque, embora não tenham sido eles que executaram a violação de dados, agora estão mais preparados do que nunca para decifrar hashes de senha quando ocorre um despejo de dados. As senhas obtidas do RockYou hack atualizaram sua lista de ataques de dicionário com as senhas reais que as pessoas usam na vida real, contribuindo para um cracking significativo, mais rápido e mais eficaz.

Violações de dados subseqüentes viria: Gawker, eHarmony, Stratfor, Zappos, Evernote, LivingSocial - e com alguma atualização de hardware, foi possível para o autor (depois de se juntar a algumas equipes relevantes do setor) quebrar até 173,7 milhões de senhas do LinkedIn em um mero 6 dias (isso é 98% do conjunto completo de dados). Tanto por segurança, huh?

5. Hashing senhas - elas ajudam?

Existe uma tendência para um site que sofreu uma violação de dados para trazer as palavras senhas com hash, senhas salgadas, algoritmos de hash e outros termos semelhantes, como se para dizer-lhe que suas senhas são criptografado, e ergo sua conta é segura (ufa). Bem…

Se você quiser entender o que hashing e salga é, como eles funcionam e como eles são quebrados, este é um bom artigo para ler.

Correndo o risco de simplificar os conceitos, aqui vai:

- Algoritmos de hash altera uma senha para protegê-lo. Um algoritmo obscurece a senha para que não seja facilmente reconhecível por terceiros. No entanto, hashes podem ser quebrados com ataques de dicionário (que é onde entra o ponto 6) e ataques de força bruta.

- Salga adiciona uma string aleatória a uma senha antes de ser hash. Desta forma, mesmo se a mesma senha for dividida duas vezes, o resultado será diferente devido ao sal.

Voltando ao hack do Dropbox, metade das senhas estão sob o hash SHA-1 (sais não incluídos, o que os torna impossíveis de quebrar) enquanto a outra metade está sob o hash bcrypt.

Essa mistura indica uma transição de SHA-1 para bcrypt, que foi um passo à frente de seu tempo, já que o SHA1 está em processo de ser desativado até 2017, para ser substituído por SHA2 ou SHA3.

Dito isso, é importante entender que "hashing é uma apólice de seguro" que simplesmente retarda hackers e crackers. Mesmo que essas proteções adicionais tornem as senhas "difíceis de decodificar", isso não significa que eles são impossíveis de quebrar.

Na melhor das hipóteses, o hashing e salga apenas compre o tempo dos usuários, o suficiente para alterar suas senhas para evitar uma aquisição de sua conta.

6. O rescaldo de hacks (violações de dados)

(1) Hacks podem ser relativamente benignos como o Dropbox, ou ter resultados devastadores, como a violação de dados do Ashley Madison..

No segundo, 25 GB de dados, incluindo endereços residenciais reais, transações com cartão de crédito e histórico de pesquisa de seus usuários foram divulgados. Devido à natureza do site, houve muitos casos de vergonha pública, chantagem, extorsão, divórcios e até suicídios..

O hack também expôs a criação de contas falsas e o uso de chatbots para atrair clientes pagantes para se inscreverem em uma conta..

(2) Hacks também mostre nossa indiferença na seleção de senhas - isto é, até que uma violação tenha ocorrido.

Nós estabelecemos isso quando discutimos a violação do RockYou em # 4. Se você tem muitos dados importantes circulando na Web, é uma boa ideia use um aplicativo de gerenciamento de senha. E habilitar a autenticação em duas etapas. E nunca reutilize senhas que tenham entrado em uma violação de dados. E certifique-se de que outras pessoas com quem você trabalha adotar as mesmas medidas de segurança.

Se você quiser dar um passo adiante, inscreva-se em uma ferramenta de notificação que avisa quando seu e-mail está envolvido em uma violação de dados.

(3) Hacks mostram um site indiferença para proteger senhas de usuários e dados.

No caso do Dropbox vs LinkedIn, você pode ver que o Dropbox tomou medidas melhores e mais calculadas para minimizar os danos de uma violação de dados como este.

O Dropbox utilizou métodos melhores de hash e salga, enviou e-mails para usuários solicitando que mudassem suas senhas o mais rápido possível, oferecesse autenticação de dois fatores e Universal 2nd Factor (U2F) que utilizasse uma chave de segurança e fizesse alterações na equipe (funcionários do Dropbox agora use 1Password para gerenciar suas senhas, senhas de contas corporativas não podem mais ser reutilizadas, e todos os sistemas internos estão em 2FA).

Para uma análise do que o LinkedIn fez, este artigo talvez seja uma leitura mais completa e adequada.

Empacotando

Para ser franco, aprender tudo isso apenas estudando o hack do Dropbox tem sido uma experiência assustadora e surpreendente. Nós, a população em geral, subestima a necessidade de senhas únicas e fortes mesmo depois de ser dito várias vezes para nunca compartilhar ou repetir senhas, ou usar palavras do dicionário neles.

Se seus dados foram afetados pelo hack do Dropbox, tome as precauções necessárias para proteger suas informações pessoais. Coloque algum esforço em suas senhas ou obter um gerenciador de senhas. Ah, e fita sobre a câmera do seu laptop ou webcam quando não estiver em uso. Você nunca pode ser muito cuidadoso.

(Foto da capa via GigaOm)