Por que o Linux permite que usuários removam o diretório raiz?

Na maioria das vezes, nenhum de nós realiza de bom grado uma ação que literalmente rompe nossos sistemas operacionais e nos força a reinstalá-los. Mas e se tal ação pudesse ocorrer facilmente, mesmo por acidente, por parte do usuário? A postagem de perguntas e respostas do SuperUser de hoje tem a resposta para a pergunta de um leitor confuso.

A sessão de perguntas e respostas de hoje nos é oferecida por cortesia do SuperUser - uma subdivisão do Stack Exchange, um agrupamento de sites de perguntas e respostas conduzido pela comunidade..

A questão

O leitor do SuperUser fangxing quer saber porque o Linux permitiria que os usuários removessem o diretório raiz:

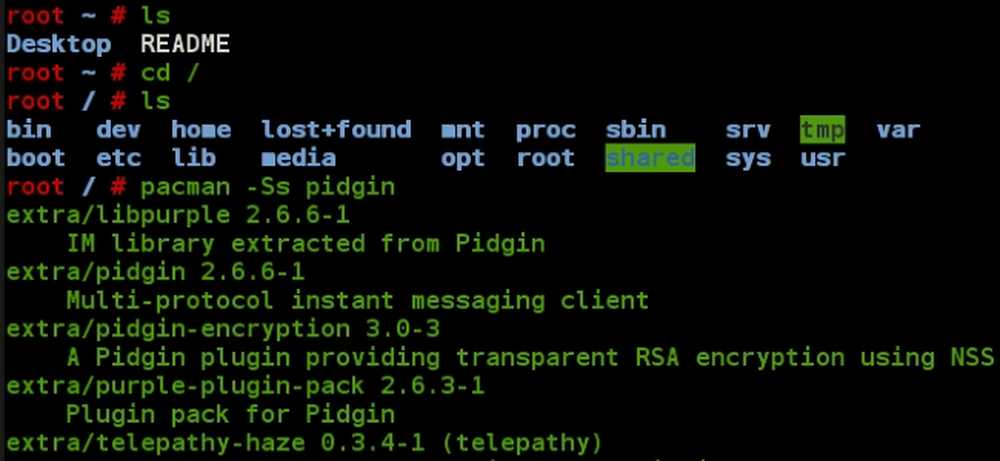

Quando eu instalei o Linux no meu computador pela primeira vez, eu sempre gostei de usar raiz porque eu não precisei adicionar sudo e digite minha senha toda vez que eu executei um comando que precisava de permissões de nível de raiz.

Um dia, eu só queria remover um diretório e corri rm -rf /, que "quebrou" o meu sistema. Eu tenho me perguntado por que os designers do Linux não bloquearam um comando tão perigoso de ser executado tão facilmente.

Por que o Linux permite que os usuários removam o diretório raiz?

A resposta

Ben N, o colaborador do SuperUser, tem a resposta para nós:

Por que deveria impedir você de fazer o que quiser com seu próprio computador? Fazendo login como raiz ou usando sudo está literalmente dizendo à máquina: "Eu sei o que estou fazendo." Evitar que as pessoas façam coisas duvidosas geralmente também impede que façam coisas inteligentes (como expressado por Raymond Chen).

Além disso, há uma razão singularmente boa para permitir que um usuário utilize o diretório raiz: descomissionando um computador, apagando completamente o sistema operacional e o sistema de arquivos. (perigo! Em alguns sistemas UEFI, rm -rf / pode também lixar a máquina física.) Também é uma coisa razoável dentro de uma prisão chroot.

Aparentemente, as pessoas acidentalmente executaram o comando tanto que um recurso de segurança foi adicionado. rm -rf / não faz nada na maioria dos sistemas a menos que -no-preserve-root também é fornecido, e não há nenhuma maneira que você pode digitar isso por acidente. Isso também ajuda a proteger contra scripts de shell mal escritos mas bem intencionados.

Tem algo a acrescentar à explicação? Som desligado nos comentários. Quer ler mais respostas de outros usuários do Stack Exchange com experiência em tecnologia? Confira o tópico de discussão completo aqui.

Crédito de imagem: Wikimedia Commons